Los troyanos creados para intentar apropiarse de nuestros datos personales y bancarios siguen a la orden del día, más aún dada la situación de la pandemia y el aumento del teletrabajo. Tras las últimas detecciones de este tipo de virus, se ha comprobado como cada vez se están volviendo más sofisticados y difíciles de detectar. Mediante el uso incluso de organismos oficiales, como el fraude usado en forma de SMS con remite de la empresa de mensajería Correos estos troyanos cada vez intentan hacerse menos indetectables, obligando a los usuarios a prestar mucha atención a la información en forma de spam que recibe en su dispositivo móvil.

Durante buena parte del pasado 2020 se vieron varios tipos de correos que los delincuentes detrás de estas campañas de propagación de troyanos bancarios usaron en numerosas ocasiones. Una de las más repetidas y que más éxito tuvo a la hora de conseguir nuevas víctimas fue la que se hacía pasar por una supuesta multa de tráfico.

Falsa Multa

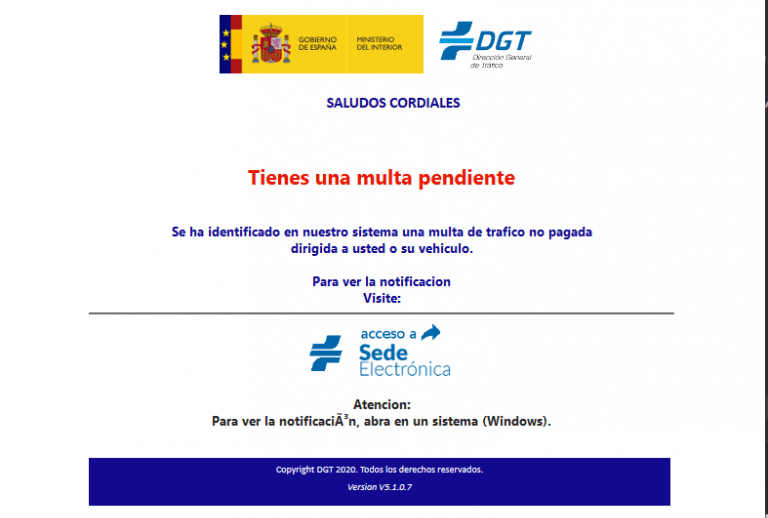

Esta vez el protagonista de estos intentos de fraude es de nuevo la propia DGT que aparece como emisor de estos correos y mensajes. A través de una supuesta multa de tráfico no pagada, los delincuentes usan este gancho para atraer al receptor a pinchar en el enlace que contiene.

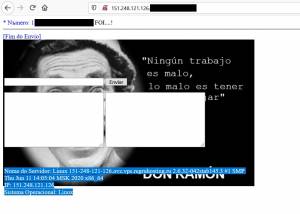

El investigador Germán Fernández ha formado parte activa en la detección de este nuevo virus, variante del troyano bancario Mekotio, ya que ha logrado de manera efectiva acceder al servidor que envía estos mensajes de forma masiva con sede en Lationamérica donde al acceder al servidor puede verse a Don Ramón, figura mítica conocida en España por su actuación en la serie El Chavo del ocho.

Uso de plantillas oficiales difíciles de identificar

Con una estructura difícil de distinguir de las oficiales, ya que se usan incluso los logos, tipografías y colores corporativos de los organismos públicos, los delincuentes cuentan con plantillas que van adaptando según las campañas de fraude que quieran desarrollar. De esta manera, la nueva forma intentan captar nuestros datos bancarios con un sencillo mensaje con el asunto Multa no pagada en el cual al pinchar en el botón azul “Acceso a Sede Electrónica” se iniciará la descarga de un fichero que se aloja en nuestro ordenador o dispositivo móvil.

Novedades en la cadena de infección

El archivo descargado irá en forma de archivo comprimido ZIP como suele ser habitual, alojado en Azure, la nube de Microsoft, que consta de dos tipos más de archivos en su interior: un archivo LNK y otro en formato GIF. Con la descarga de este tipo de malware se ejecuta una secuencia en forma de comando de nombre Finger. Según informaciones recogidas por el blog especializado en protección informática Protegerse, la función de este comando es conectarse de manera automática a una URL para descargar nuevos ficheros con nuevo spam que puede resultar fatal para nuestros datos.

El método sigue siendo el mismo para realizar este tipo de delitos cibernéticos, pero con un cambio en la forma de ejecutar comandos, incluso en las extensiones de los propios archivos con el fin de lograr de manera más eficaz cometer este tipo de delitos. Las autoridades recomiendan prestar atención al remitente, ya que estos ciberdelincuentes suelen usar teléfonos móviles con número de particulares.

No obstante, aun con el uso de estos métodos es posible detectar este tipo de comportamientos anómalos y bloquear las amenazas con las soluciones de seguridad de ESET adecuadas, antes de que infecten el sistema y procedan a robar datos personales y dinero de las cuentas bancarias de las víctimas.