Otro nuevo malware ha aparecido en los últimos días, está vez su objetivo parece ser sitios web creados en Wordpress, y como viene siendo lo habitual de este tipo de vírus, consiguen secuestrar el ordenador de los usuarios que visitan la web pidiéndoles el pago de cierta cantidad de dinero para liberar sus archivos codificados.

Varios investigadores han dado la alerta al darse cuenta de que multitud de sitios web creados con Wordpress han sido infectados por un malware, del cual desconocen como han sido capaces de infectar dichos sitios web y ante el cual no saben como protegerse, pues los antivirus no lo detectan. Aunque bien podría tratarse de un fallo de seguridad en el propio CMS (sistema de gestión de contenidos) de Wordpress.

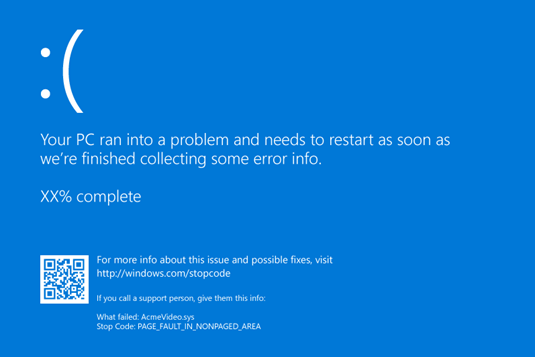

Parece que hay un denominador común mediante el cual los usuarios pueden verse afectados por este ransomware, puede deberse a las versiones instaladas obsoletas de Adoble Flash Player, Adobe Reader, Microsoft Silverlight o Internet Explorer.

Estos sitios de Wordpress han sido hackeados mediante un código oculto al final de los archivos JavaScript, que sólo se ejecuta para aquellos visitantes que acceden por primera vez al sitio, cuyo contenido encriptado varía de un sitio web a otro, aunque con una estructura similar. El código redirige a los usuarios a otros sitios web hasta llegar al que contiene la instalación del ransomware.

La única medida efectiva para que los usuarios tenga alguna oportunidad de protegerse ante este malware, es tener instaladas las últimas actualizaciones de los programas que ejecute el equipo o usar navegadores 64 bits como la última versión de Google Chrome, Mozilla Firefox o Microsoft Edge.