El ransomware Petya, aparecido después del ya de sobra conocido WannaCry, ambos surgidos en Ucrania a través del mismo agujero de seguridad, sin ser de tan envergadura como WannaCry, ha sido capaz de cifrar archivos de miles de ordenadores de todo el mundo desde finales del mes de junio.

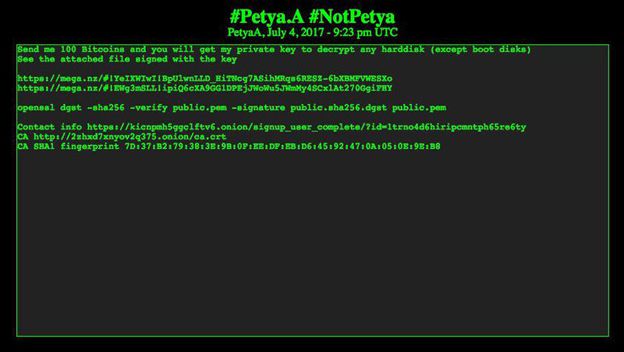

Su creador, y responsable de los ataques, ha publicado recientemente un mensaje a través de la red anónima Tor, en el que solicita el pago de 250.000 dólares (100 Bitcoins) a cambio de entregar la clave para desbloquear los equipos infectados.

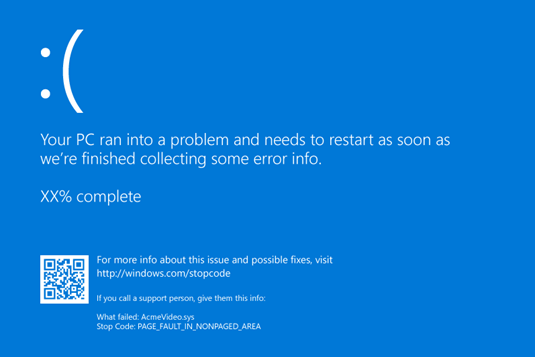

Hasta el momento cualquier archivo almacenado en un disco duro, habiendo sido infectados por el malware supone sin remedio alguno la pérdida de la información. Baste decir que el pago de estos rescates de 300 dólares para recuperar la información no sirve de nada en estos casos excepto para enriquecer a sus creadores.

Según la Oficina de Seguridad del Internauta (OSI) el impacto en España está bajo estudio. Por el momento, el malware está teniendo un impacto bajo y no ha afectado a ningún servicio esencial.

Ahora Petya ha conseguido evolucionar pasando a llamarse Nyetya, un ransomware de carácter especial considerado aún más peligroso si cabe que el propio Petya.

Sin embargo Nyetya es un ransomware que a diferencia de WannaCry, es una nueva variante que se comporta como un gusano, extendiéndose por la red afectada y se propaga internamente sin escaneado de Internet a través de componentes externos como el e-mail. Una vez entra en la red, Nyetya utiliza tres mecanismos para extenderse de forma automática, mediante la vulnerabilidad conocida como Eternal Blue (protocolo SMB de Microsoft) tal y como sucedió con WannCry, Psexec una herramienta de administración de Windows y WMI un componente de Windows.